¶ 安全问题处置优先级

¶ 一、功能简介

为了更直观地判断组件风险的处置优先级,平台提供了“处置等级”功能。通过综合评估漏洞风险等级及利用成本等因素得出缺陷组件处置等级,并支持通过自定义策略灵活调整评估规则。

¶ 二、缺陷组件处置等级

缺陷组件处置等级分别为“强烈建议修复”、“建议修复”、“可选修复”三个等级

¶ 2.1 默认处置等级规则

缺陷组件的处置等级是根据组件中涉及的漏洞的最高处置等级得出,漏洞处置等级评估规则如下:

强烈建议修复

- 需同时满足 CVSS>=7(高危以上)、有POC 、可直接导致数据泄漏的漏洞类型 、利用成本不为「高」或「中」

建议修复

- 满足 有POC的其余情况、CVSS>=7(高危以上)两个中任意一个条件

可选修复

- 条件:除“强烈建议修复”和“建议修复”条件以外的其他条件

¶ 2.2 自定义处置等级策略

支持全局设置处置等级评估策略,灵活适用企业实际处置优先级判断的标准

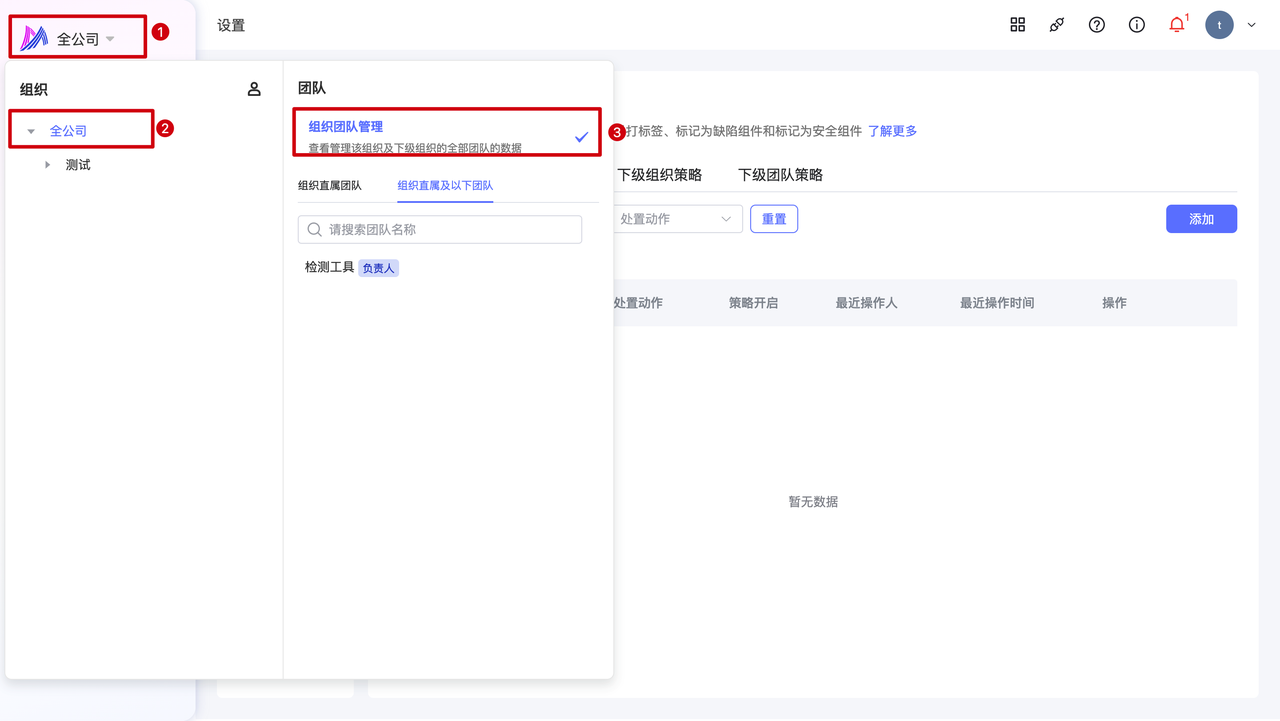

点击 切换组织 -> 顶级组织 -> 组织团队管理 ,进入顶级组织详情

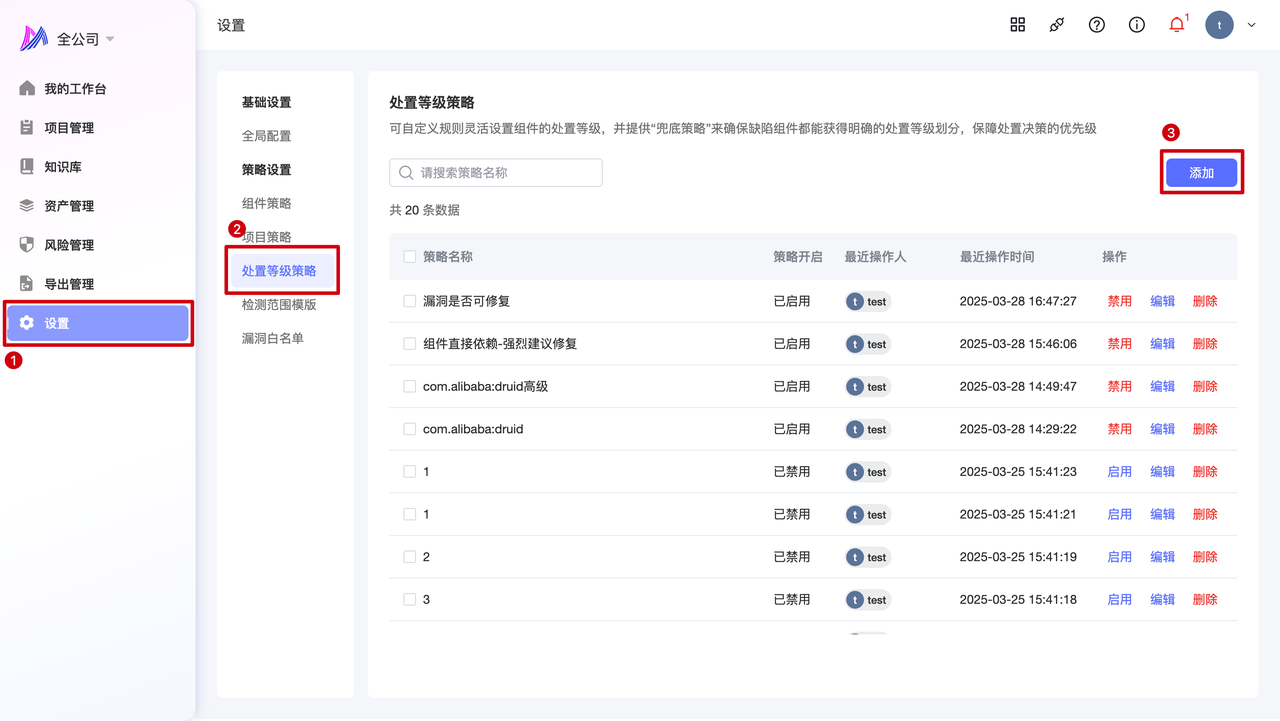

点击 设置 -> 处置等级策略 -> 添加,弹出添加弹窗开始添加处置等级策略

填写 策略基本信息

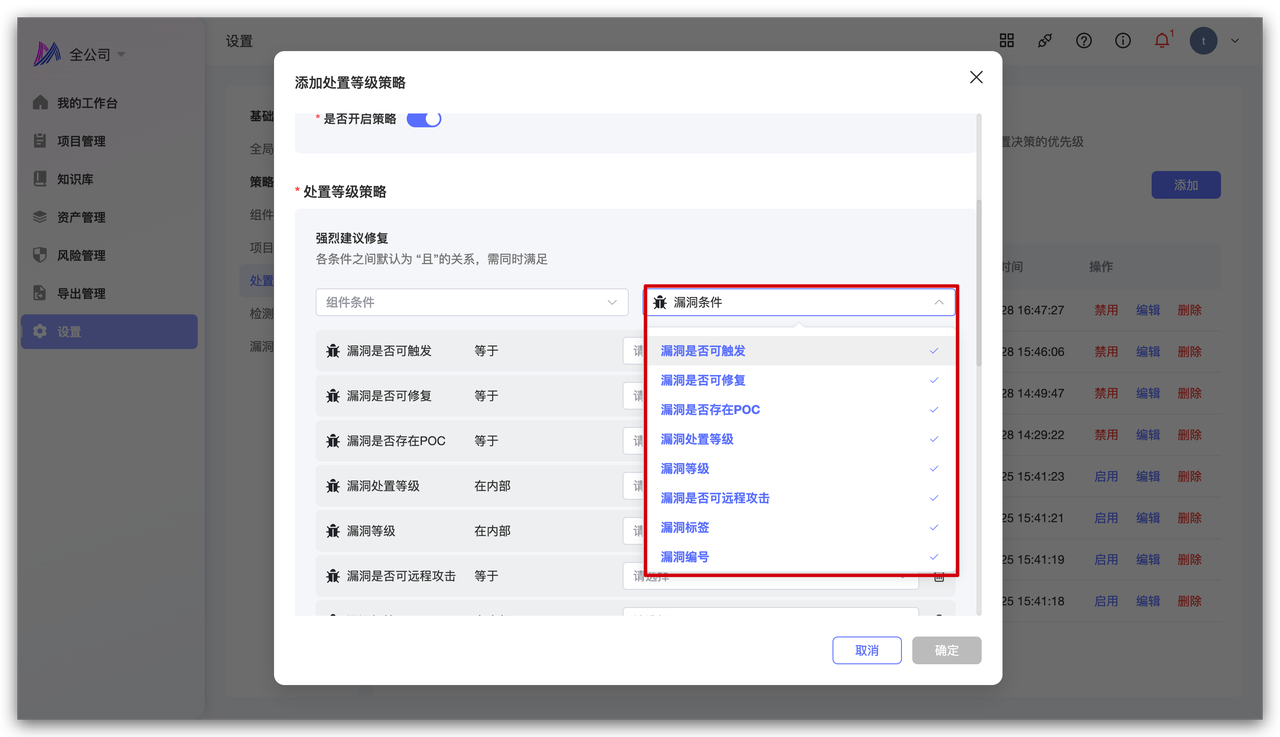

设置 各处置等级的评估条件

可选择组件条件或漏洞条件进行详细配置, 每个等级中设置的各条件之间默认为“且”的关系,需同时满足才被评估为该处置等级

为防止策略出现遗漏,导致部分组件未被覆盖,默认设置了兜底策略,支持自定义兜底策略

设置该 策略的应用范围,可选择全局使用同一个处置等级策略,或者根据项目标签指定该策略的应用范围

点击 确定 ,完成策略添加

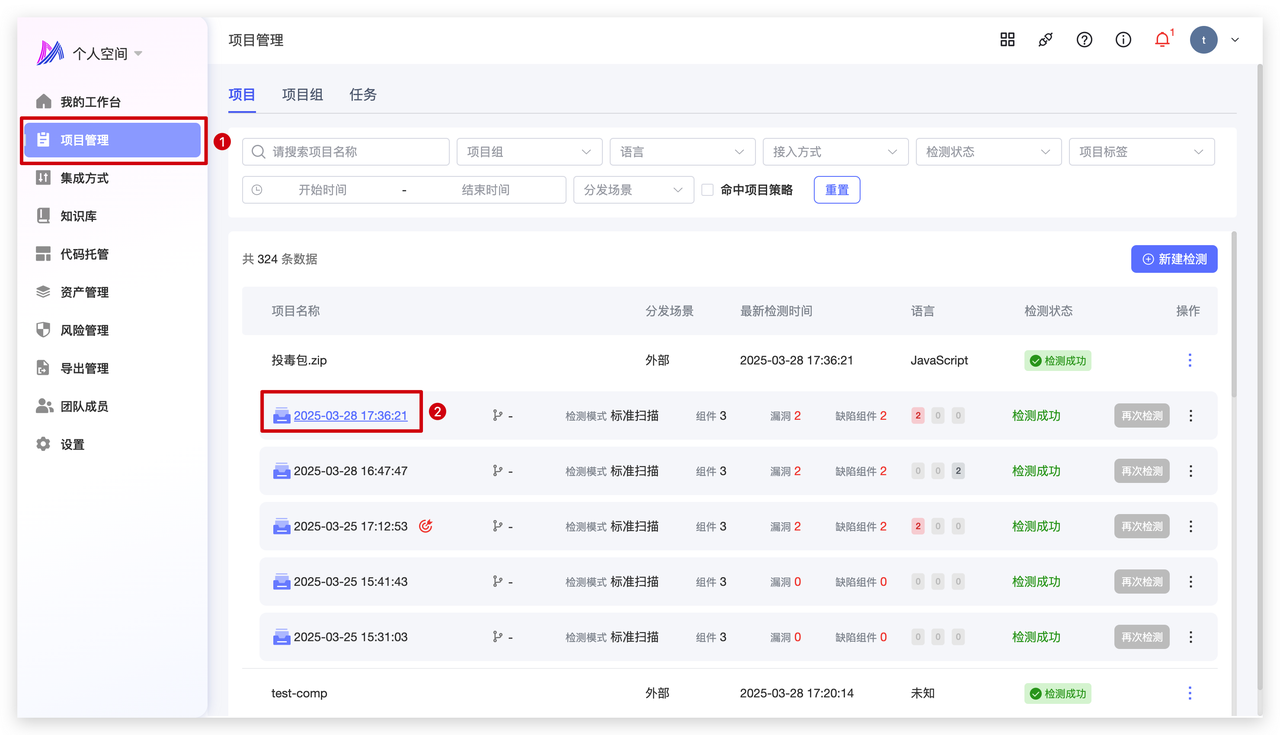

点击 项目管理 -> 任务 -> 任务详情 -> 处置等级策略 -> 详情,可在项目检测结果中查看使用的处置等级策略详情

¶ 三、常见问题

¶ 问:可直接导致数据泄露的漏洞类型有哪些?

答:常见类型有以下 9 种

命令注入:CWE-78、CWE-77

代码注入:CWE-94、CWE-95、CWE-917、CWE-470

SQL注入:CWE-89

反序列化:CWE-502

SSRF:CWE-918

任意文件读取:CWE-548

未授权访问:CWE-497、CWE-306、CWE-284、CWE-285、CWE-287、CWE-250

信息泄漏:CWE-200

输入验证不严:CWE-20

¶ 问:漏洞级别的评级逻辑是什么?

答:漏洞级别分别是“严重”、“高危”、“中危”、“低危”。评判的依据是墨菲安全评级、CVSS评分和AI评级。优先考虑墨菲安全评级,其次是CVSS评分,最后以AI评级作为评级兜底方案。

¶ 问:什么是 CVSS 漏洞评分

答:CVSS(Common Vulnerability Scoring System)是一种用于评估计算机系统和软件漏洞严重性的公共标准,它为每个漏洞分配一个分数,该分数可用于衡量漏洞对系统的威胁程度。CVSS 评分体系是由美国国家基础设施保护中心(NIST)开发的。

CVSS 评分系统考虑了漏洞的多个因素,包括漏洞的访问向量、攻击复杂度、影响范围和影响程度等,以便为每个漏洞分配一个分数。根据CVSS评分,漏洞的严重性等级划分如下:

严重(Critical):9.0 - 10.0

高(High):7.0 - 8.9

中(Medium):4.0 - 6.9

低(Low):0.1 - 3.9

无(None):0.0

CVSS 评分提供了一种统一的方法来衡量漏洞的严重性,并帮助安全专业人员、开发人员和其他技术人员更好地理解漏洞的威胁,并采取适当的措施来修复或减轻漏洞带来的风险。

¶ 问:什么是墨菲安全评级

答:NVD 中的 CVSS 基础评分是用于评价一个漏洞本身危害程度的评估指标,墨菲安全实验室也会对漏洞的评级进行修正,“严重”和“高危”意味着漏洞有更大的影响。

¶ 问:什么是 POC

答:一个漏洞被黑客利用通常会经历这几个阶段:漏洞出现 -> 在野利用(指的是被黑客隐蔽的用于攻击特定目标->公开 POC(Proof of Concept ,安全研究人员分析发现并公开漏洞的验证方法)-> 公开 EXP (Exploit ,指被集成到各类攻击工具当中)。很多时候 POC 与 EXP 可能没有区别,对于企业安全工程师而言,一般关注到 POC 就够了。